Eine aktuell bekannt gewordene Zero-Day-Schwachstelle in den Systemen Windchill und FlexPLM ermöglicht es Angreifern, beliebigen Code auf betroffenen Instanzen auszuführen. Besonders kritisch ist dabei die Tatsache, dass zum Zeitpunkt der Veröffentlichung kein Patch zur Verfügung stand und Systeme somit unmittelbar exponiert sind. Für viele Unternehmen stellt das ein erhebliches Risiko dar, da Windchill und FlexPLM typischerweise zentrale Rollen in der Produktentwicklung und im Management sensibler Konstruktionsdaten einnehmen.

Im Zuge einer Analyse hat EAC ein Dokument mit Indicators of Compromise veröffentlicht, das konkrete Hinweise auf mögliche Artefakte einer erfolgreichen Ausnutzung liefert:

https://support.eacpds.com/hc/en-us/article_attachments/47430019070996

Unsere Detection-Ansätze basieren maßgeblich auf diesen IOCs.

Für unsere CrowdStrike Kunden haben wir bereits Maßnahmen umgesetzt und eine Erkennung für die bekannten IOCs erstellt. Diese sind im folgenden Abschnitt detailiert beschrieben.

Zunächst werden die im IOC-Dokument enthaltenen Hashes aktiv über NextGen-SIEM gesucht. Ziel ist es, schnell festzustellen, ob bekannte schädliche Artefakte bereits im Umfeld vorhanden sind oder in der Vergangenheit aufgetreten sind. Diese initiale Suche dient als schneller „Blast Radius Check“, um mögliche Kompromittierungen frühzeitig zu identifizieren. Mit der folgenden Query lässt sich prüfen, ob es in der Vergangenheit FileWrite Events gab, die im Zusammenhang mit den bekannten IOC-Hashes stehen:

#event_simpleName = /.*FileWritten/i

| in(field="SHA256HashData",values=[F2C8EB4A4F4BB2344DC0E41C2717B7B0D22F923A1CDBBE61EBF415759F757DAD,330433BC430CB40E7BC4D17BEBABD521572AD5077F614484FEE9442EEE793477,1CB7A011880958A1A8797D720495646BA8B0601AF09352E4118FCB0E09475E95,E697AFEAF83ED975D5B5D2A6604F08E7496D99F9775F33407B0B02530516D88D,AFEDA8E680639FE58343AE7A67B92C36E44A67A6BB7DC3C1FC239DF29CF225E0,AD388F887F2EB0114AA672EC0D9EE9201916F257EB982C96EC4867727C52082C,305241D4D27B07CFDD566AA16B22CF79116EE9BC254D6D8A8032443ABA2EC985,69E41E4B68A1097143C394DE25B2E1D33A819AED0C61F3DF891485A98B5AAA07,78473ABBECDFF2BDC30BCB96B0B3EAC3BD6493E6960D11D03277509EFDA188F2])Zum weiteren Abgleich sollte auch nach den genannten Dateinamen gesucht werden:

#event_simpleName = /.*FileWritten/i

| in(field="FileName",values=["Gen.java","GW.java","HTTPRequest.java","HTTPResponse.java","IXBCommonStreamer.java","IXBStreamer.java","MethodFeedback.java","MethodResult.java","WTContextUpdate.java"])Im nächsten Schritt werden die relevanten Hashes strukturiert in das IOC-Management der Endpoint-Security überführt. In CrowdStrike erfolgt dies über den Bereich „IOC Management“, sodass zukünftige Ausführungen dieser Artefakte automatisch erkannt und blockiert werden können. Dadurch wird aus einer einmaligen Suche eine dauerhafte Schutzmaßnahme.

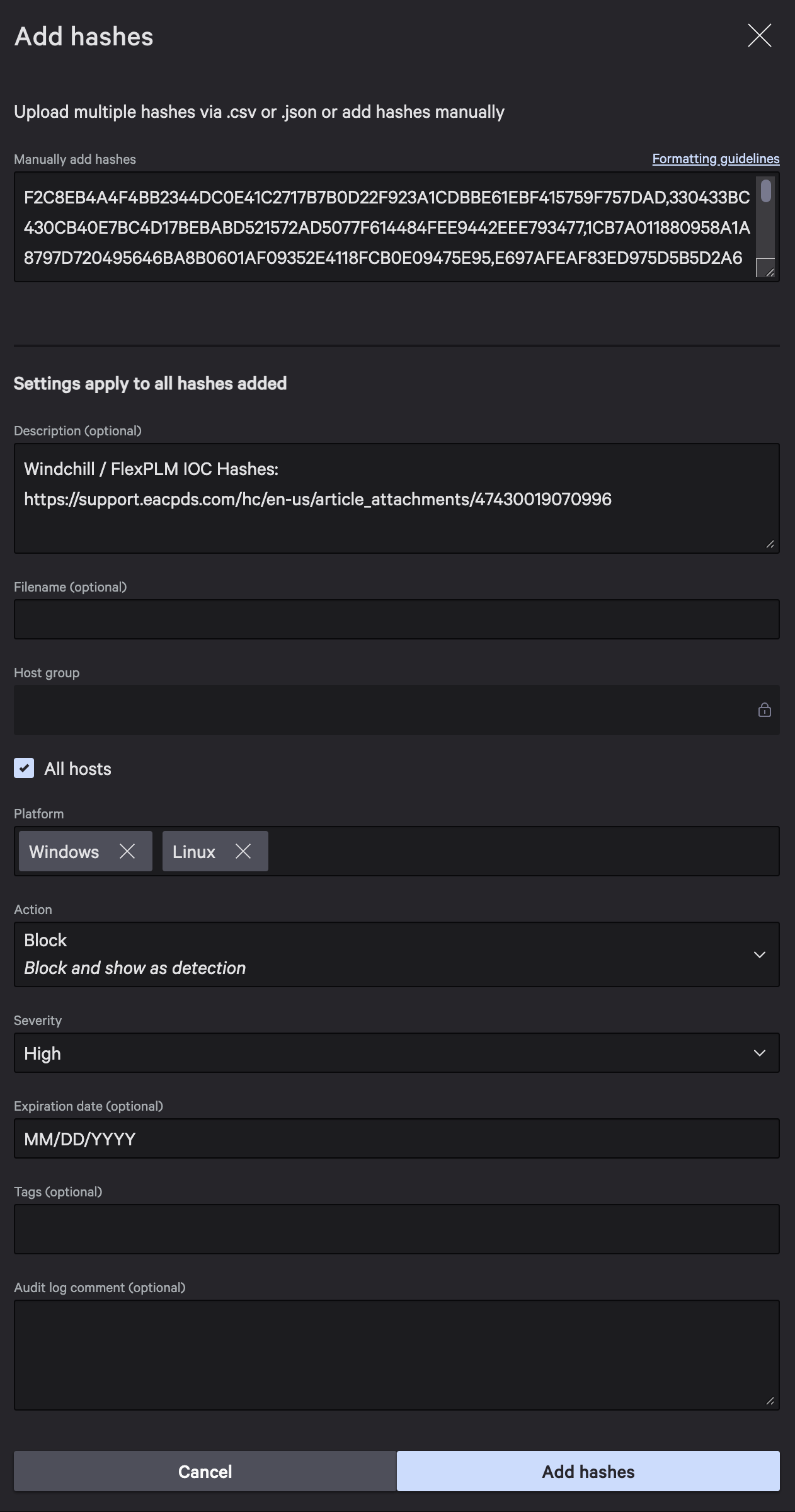

Um die Hashes in das IOC Management zu überführen, muss unter "Endpoint Security > IOC Management > Add Hashes" die folgende Liste an Hashes hinzugefügt werden:

F2C8EB4A4F4BB2344DC0E41C2717B7B0D22F923A1CDBBE61EBF415759F757DAD,330433BC430CB40E7BC4D17BEBABD521572AD5077F614484FEE9442EEE793477,1CB7A011880958A1A8797D720495646BA8B0601AF09352E4118FCB0E09475E95,E697AFEAF83ED975D5B5D2A6604F08E7496D99F9775F33407B0B02530516D88D,AFEDA8E680639FE58343AE7A67B92C36E44A67A6BB7DC3C1FC239DF29CF225E0,AD388F887F2EB0114AA672EC0D9EE9201916F257EB982C96EC4867727C52082C,305241D4D27B07CFDD566AA16B22CF79116EE9BC254D6D8A8032443ABA2EC985,69E41E4B68A1097143C394DE25B2E1D33A819AED0C61F3DF891485A98B5AAA07,78473ABBECDFF2BDC30BCB96B0B3EAC3BD6493E6960D11D03277509EFDA188F2Als "Platform" sollte Windows und Linux ausgewählt werden. Die "Action" und "Severity" sollte nach eigenem Ermessen gesetzt werden, alternativ zum Block wäre auch "Detect Only" möglich.

Ergänzend dazu haben wir spezifische SIEM-Queries entwickelt, die auf charakteristische Dateioperationen abzielen, wie sie im Zusammenhang mit der Ausnutzung der Schwachstelle beobachtet wurden. Besonders relevant ist dabei die Erstellung oder Veränderung der folgenden Dateien auf dem Zielsystem:

Auch diese Query untersucht FileWrite Events, diesmal jedoch auf Basis des Dateinamens:

#event_simpleName = /.*FileWritten/i

| FileName = /GW\.class/i or FileName = /Gen\.class/i or FileName = /dpr_.*\.jsp/i

Die aktuelle Schwachstelle zeigt erneut, wie wichtig eine funktionierende Detection-Strategie ist. Insbesondere bei Zero-Day-Schwachstellen müssen kurzfristig Erkennungsmechanismen entwickelt und angewandt werden, die eine verzögerte Patch-Veröffentlichung / Installation kompensieren.

Unternehmen sollten daher nicht nur auf offizielle Herstellerinformationen vertrauen, sondern zusätzliche Quellen einbeziehen und aktiv eigene Detection-Use-Cases entwickeln. Die Kombination aus IOC-basierter Suche, nachhaltiger Integration in das Endpoint-Protection-System und verhaltensbasierter Analyse von Datei- und Prozessaktivitäten bietet hier eine belastbare Grundlage.

Vom Exploit bis zur Defense: Echte Security-Insights aus unserem SOC und Research-Lab